Kluczowe pojęcia z zakresu sieci komputerowych dla przyszłych inżynierów

Praca inżyniera sieci jest pełna wyzwań i wymaga szerokiej wiedzy teoretycznej oraz praktycznych umiejętności. Zapewnienie prawidłowego działania sieci przedsiębiorstwa, w tym aplikacji, telefonii IP czy dostępu do chmury, jest kluczowe dla jego funkcjonowania. Ta wiedza nie przychodzi sama, lecz buduje się ją latami, a szybki rozwój technologii sieciowych dodatkowo komplikuje proces nauki.

Dla początkujących adeptów inżynierii sieci, wybór odpowiedniego kierunku nauki może być trudny. Mnogość usług prowadzi do multiplikacji protokołów, co z kolei zwiększa złożoność sieci i utrudnia jej skalowanie. Dodatkowo, bogactwo dostępnych rozwiązań nastręcza problemów z wyborem odpowiedniego sprzętu i technologii.

Niniejszy artykuł ma na celu przedstawienie esencji kluczowych pojęć i zagadnień, od których warto rozpocząć naukę, aby zostać inżynierem sieci. Lista ta, choć obszerna, została maksymalnie skrócona, aby ułatwić przyswojenie podstawowej wiedzy. Zapoznanie się z prezentowanymi tematami pomoże nie tylko rozpocząć przygodę z sieciami, ale również przygotować się do rozmowy kwalifikacyjnej.

Podstawy modelowania i adresacji sieciowej

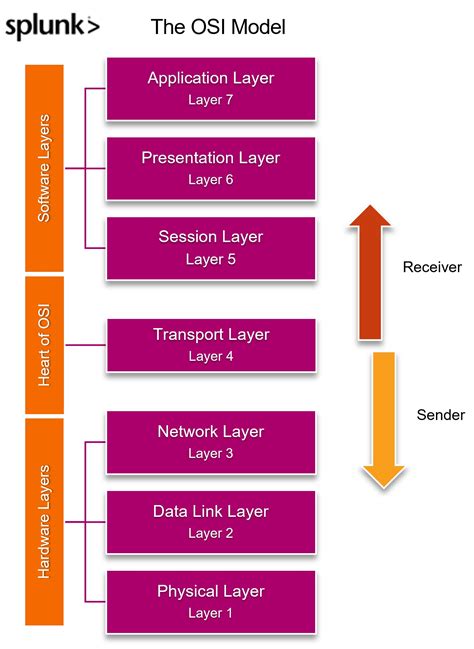

Zrozumienie fundamentalnych modeli sieciowych jest kluczowe dla dalszej nauki. Model OSI, złożony z siedmiu warstw, oraz model TCP/IP, składający się z czterech warstw, stanowią podstawę do analizy i projektowania sieci.

Model OSI

- Warstwa fizyczna: Odpowiedzialna za transmisję surowych bitów przez medium transmisyjne.

- Warstwa łącza danych: Zajmuje się adresowaniem fizycznym (MAC) i wykrywaniem błędów na poziomie ramek.

- Warstwa sieci: Odpowiada za adresowanie logiczne (IP) i routing pakietów między sieciami.

- Warstwa transportowa: Zapewnia niezawodną lub niewiarygodną transmisję danych między procesami na hostach.

- Warstwa sesji: Zarządza sesjami komunikacyjnymi między aplikacjami.

- Warstwa prezentacji: Odpowiada za formatowanie i szyfrowanie danych.

- Warstwa aplikacji: Dostarcza usługi sieciowe dla aplikacji użytkownika.

Model TCP/IP

- Warstwa dostępu do sieci (lub warstwa łącza danych i fizyczna): Odpowiedzialna za transmisję danych w lokalnej sieci.

- Warstwa internetowa: Odpowiada za adresowanie IP i routing.

- Warstwa transportowa: Zapewnia komunikację między procesami.

- Warstwa aplikacji: Dostarcza usługi sieciowe dla aplikacji.

W kontekście adresacji sieciowej, istotne jest zrozumienie pojęcia bramy domyślnej, która pełni rolę punktu wyjścia dla pakietów kierowanych do innych sieci. W sieci z maską /24 (czyli 255.255.255.0), możliwe jest zaadresowanie 254 urządzeń. Ostatni użyteczny adres IP w takiej sieci, na przykład w zakresie 192.168.0.0/24, to 192.168.0.254.

Adres 127.0.0.1 oraz nazwa localhost odnoszą się do interfejsu zwrotnego karty sieciowej, umożliwiając komunikację z samym sobą, co jest przydatne do testowania usług sieciowych.

Karta sieciowa (NIC), inaczej Network Interface Card, to fizyczne urządzenie umożliwiające komputerowi połączenie się z siecią. Każda karta sieciowa posiada unikalny, fizyczny adres znany jako adres MAC (Media Access Control).

Enkapsulacja danych to proces dodawania nagłówków na kolejnych warstwach modelu sieciowego, co pozwala na prawidłowe przekazywanie informacji między różnymi urządzeniami w sieci.

Węzeł to dowolne urządzenie podłączone do sieci, zdolne do komunikacji z innymi urządzeniami. Switch (przełącznik) to urządzenie sieciowe, które kieruje ruch danych na podstawie adresów MAC, działając zazwyczaj w warstwie 2 modelu OSI. Różni się od koncentratora (hub) tym, że przesyła dane tylko do właściwego odbiorcy, a nie do wszystkich podłączonych urządzeń.

Router to urządzenie łączące różne sieci, kierujące ruch na podstawie adresów IP. Switch warstwy 3 (L3 switch) łączy funkcjonalność switcha (przełączanie na podstawie MAC) z funkcjonalnością routera (routing na podstawie IP).

Kabel prosty służy do połączenia urządzeń różnych typów (np. komputer do switcha), podczas gdy kabel krosowany jest używany do łączenia urządzeń tego samego typu (np. komputer do komputera lub switch do switcha).

Polecenie ipconfig (w systemach Windows) i ifconfig (w systemach Linux/macOS) służą do wyświetlania i konfiguracji parametrów interfejsów sieciowych.

Znak zachęty # w CLI urządzeń Cisco zazwyczaj oznacza dostęp do trybu uprzywilejowanego (privileged EXEC mode), który oferuje szersze możliwości konfiguracji i zarządzania urządzeniem.

Protokoły routingu i adresacja IP

Routing jest procesem wyboru najlepszej ścieżki dla pakietów danych przez sieć. Istnieją różne rodzaje routingu, w tym routing statyczny i dynamiczny.

Rodzaje routingu

- Routing statyczny: Administrator ręcznie konfiguruje trasy w tabeli routingu.

- Routing dynamiczny: Routery automatycznie wymieniają informacje o trasach za pomocą protokołów routingu.

Protokoły routingu dzielą się na dwie główne kategorie: IGP (Interior Gateway Protocols), używane wewnątrz autonomicznego systemu (np. OSPF, EIGRP, RIP), oraz EGP (Exterior Gateway Protocols), używane do wymiany informacji między autonomicznymi systemami (np. BGP).

Protokół OSPF (Open Shortest Path First) jest protokołem stanu łącza, który buduje mapę topologii sieci. W OSPF router może należeć do różnych obszarów, co pozwala na lepszą skalowalność i wydajność sieci. DR (Designated Router) i BDR (Backup Designated Router) to specjalne role w sieciach OSPF z wieloma dostępami, które minimalizują liczbę sąsiedztw i wymianę informacji.

Protokół EIGRP (Enhanced Interior Gateway Routing Protocol) to protokół mieszany (wektor odległości z cechami stanu łącza). Successor w EIGRP to następny router w najkrótszej ścieżce do celu, a Feasible Successor to zapasowa ścieżka, która jest gwarantowana jako optymalna, jeśli główna ścieżka ulegnie awarii. Podstawowa metryka EIGRP jest tworzona na podstawie parametrów takich jak przepustowość, opóźnienie, obciążenie i niezawodność łącza.

BGP (Border Gateway Protocol) jest protokołem routingu EGP, używanym głównie w Internecie do wymiany informacji o trasach między autonomicznymi systemami. Działa na zasadzie wymiany ścieżek, a jego głównym celem jest zapewnienie globalnej łączności.

Pływająca trasa statyczna (floating static route) to trasa statyczna skonfigurowana z wyższym kosztem (niższym priorytetem) niż inne trasy, która staje się aktywna dopiero wtedy, gdy wszystkie inne trasy do danego celu zawiodą.

Default route (trasa domyślna) jest stosowana, gdy router nie posiada konkretnej trasy do docelowej sieci w swojej tabeli routingu. Zazwyczaj wskazuje ona na router brzegowy, przez który ruch jest kierowany do Internetu.

Adres IP (Internet Protocol address) to unikalny identyfikator przypisany do urządzenia w sieci komputerowej. Maska sieciowa określa, która część adresu IP identyfikuje sieć, a która hosta w tej sieci.

Adresy IP dzielą się na klasy (A, B, C, D, E), które można określić na podstawie pierwszego oktetu adresu. W IPv6 nie ma podziału na klasy, a adresy są 128-bitowe.

Anycast to rodzaj komunikacji, w której pakiet jest wysyłany do najbliższego węzła z grupy węzłów o tym samym adresie anycast. W IPv6 nie można stworzyć pakietu typu broadcast; zamiast tego używane są adresy multicast.

SVI (Switched Virtual Interface) to wirtualny interfejs warstwy 3 na przełączniku, który reprezentuje sieć VLAN. Aby interfejs SVI był w statusie UP/UP, musi być aktywowany protokół routingu (jeśli jest to wymagane) i musi istnieć aktywny port należący do danego VLAN-u.

Traceroute to narzędzie diagnostyczne, które pokazuje ścieżkę pakietów od źródła do celu, identyfikując routery pośrednie.

Bezpieczeństwo sieciowe i usługi

Bezpieczeństwo sieciowe jest kluczowym aspektem zarządzania sieciami komputerowymi. Istnieje wiele technologii i protokołów służących do ochrony danych i zasobów sieciowych.

Bezpieczeństwo

- NAT (Network Address Translation): Technika pozwalająca na mapowanie jednego adresu IP publicznego na wiele adresów IP prywatnych, ukrywając wewnętrzną topologię sieci.

- PAT (Port Address Translation): Rozszerzenie NAT, które pozwala na mapowanie wielu adresów IP prywatnych na jeden adres IP publiczny, wykorzystując różne numery portów.

- VPN (Virtual Private Network): Umożliwia bezpieczne połączenie między urządzeniami przez publiczną sieć (np. Internet), tworząc zaszyfrowany tunel.

- Firewall (zapora sieciowa): System zabezpieczający sieć, który monitoruje i kontroluje przychodzący i wychodzący ruch sieciowy na podstawie ustalonych reguł bezpieczeństwa.

- AAA (Authentication, Authorization, Accounting): Model bezpieczeństwa sieciowego obejmujący uwierzytelnienie (kim jesteś), autoryzację (co możesz zrobić) i księgowanie (co zrobiłeś).

- Radius (Remote Authentication Dial-In User Service): Protokół sieciowy zapewniający scentralizowane zarządzanie uwierzytelnianiem, autoryzacją i księgowaniem dla użytkowników łączących się z siecią.

- Tacacs (Terminal Access Controller Access-Control System): Protokół podobny do Radius, często używany w sieciach Cisco, oferujący bardziej szczegółową kontrolę dostępu.

- ACL (Access Control List): Zestaw reguł stosowanych na routerach i firewallach do kontrolowania ruchu sieciowego, zezwalając lub blokując pakiety na podstawie różnych kryteriów (np. adres IP, port, protokół).

Uwierzytelnienie to proces weryfikacji tożsamości użytkownika lub urządzenia, podczas gdy autoryzacja określa, do jakich zasobów i operacji uwierzytelniony podmiot ma dostęp.

DoS (Denial of Service) i DDoS (Distributed Denial of Service) to ataki mające na celu uniemożliwienie legalnym użytkownikom dostępu do usług sieciowych poprzez przeciążenie serwera lub sieci.

Port-security to funkcja bezpieczeństwa na przełącznikach, która pozwala na ograniczenie liczby adresów MAC dozwolonych na danym porcie lub zdefiniowanie konkretnych adresów MAC, które mogą się do niego podłączyć.

STP (Spanning Tree Protocol) to protokół zapobiegający pętlom w sieciach Ethernet z redundantnymi ścieżkami. Root bridge (mostek główny) jest wybierany na podstawie priorytetu i adresu MAC. Porty są blokowane w STP, aby zapobiec powstawaniu pętli, gdy wiele ścieżek prowadzi do tego samego punktu w sieci. RSTP (Rapid Spanning Tree Protocol) to szybsza wersja STP.

VLAN (Virtual Local Area Network) pozwala na logiczne segmentowanie fizycznej sieci, tworząc odrębne domeny rozgłoszeniowe. Interfejs dostępowy jest przypisany do jednej sieci VLAN, podczas gdy interfejs trunk może przesyłać ruch z wielu VLAN-ów, zazwyczaj poprzez tagowanie ramek (np. protokołem 802.1Q). Dane nietagowane na interfejsie trunk są zazwyczaj przypisywane do native VLAN.

VTP (VLAN Trunking Protocol) to protokół Cisco służący do zarządzania konfiguracją VLAN-ów w sieci, synchronizując informacje o VLAN-ach między przełącznikami.

ARP (Address Resolution Protocol) służy do mapowania adresów IP na adresy MAC w sieci lokalnej. Tablica ARP przechowuje te mapowania przez określony czas.

Domena kolizyjna to segment sieci, w którym mogą wystąpić kolizje pakietów (np. w sieciach z koncentratorami). Domena rozgłoszeniowa to segment sieci, do którego docierają wszystkie pakiety rozgłoszeniowe.

Komunikacja unicast jest skierowana do jednego odbiorcy, multicast do grupy odbiorców, a broadcast do wszystkich odbiorców w domenie rozgłoszeniowej.

EtherChannel to technologia agregacji linków, która pozwala na połączenie wielu fizycznych interfejsów w jeden logiczny link, zwiększając przepustowość i redundancję. Do jego uruchomienia wymagane są zgodne konfiguracje na obu końcach, a protokoły takie jak PAGP (Port Aggregation Protocol) i LACP (Link Aggregation Control Protocol) służą do negocjacji i zarządzania EtherChannel. Możliwe jest zestawienie EtherChannel, nawet jeśli z jednej strony używamy LACP, a z drugiej PAGP, pod warunkiem, że przełączniki obsługują obie technologie.

Portfast to funkcja na portach przełącznika, która przyspiesza proces przechodzenia portu ze stanu blokowania do przekazywania, pomijając fazy nasłuchiwania i uczenia się. Jest to bezpieczne tylko wtedy, gdy port jest podłączony do stacji końcowej, a nie do innego urządzenia sieciowego.

DAD (Duplicate Address Detection) to mechanizm w IPv6, który zapobiega używaniu zduplikowanych adresów IP w sieci. SLAAC (Stateless Address Autoconfiguration) to metoda, w której urządzenia IPv6 mogą automatycznie skonfigurować swoje adresy IP bez potrzeby serwera DHCP.

CEF (Cisco Express Forwarding) to zaawansowana metoda przełączania pakietów stosowana w routerach Cisco, która znacząco przyspiesza przekazywanie ruchu.

Router-on-a-stick to metoda konfiguracji routera, która pozwala na obsługę wielu sieci VLAN na jednym fizycznym interfejsie poprzez podział go na podinterfejsy logiczne.

Sieci bezprzewodowe (WIFI) mogą działać w różnych trybach pracy, takich jak tryb infrastruktury (z punktem dostępowym) lub tryb ad-hoc (bez punktu dostępowego). Dostępne pasma to zazwyczaj 2.4 GHz i 5 GHz.

ICMP (Internet Control Message Protocol) jest protokołem używanym do wysyłania komunikatów o błędach i informacji diagnostycznych dotyczących IP, np. przez polecenie ping.

Numery portów dla popularnych protokołów to: HTTP (80), HTTPS (443), DNS (53), SMTP (25), SNMP (161/162), POP3 (110), TELNET (23), SSH (22).

HTTP (Hypertext Transfer Protocol) to protokół używany do przesyłania stron internetowych i wykorzystuje port 80. HTTPS (HTTP Secure) to bezpieczna wersja HTTP wykorzystująca szyfrowanie i działająca na porcie 443.

Komunikacja odnosi się do wymiany informacji między urządzeniami, podczas gdy transmisja to fizyczne przesyłanie danych przez medium.

Drukarka lub skaner zazwyczaj nie posiadają publicznego adresu IP, chyba że są bezpośrednio podłączone do Internetu bez pośrednictwa routera z NAT.

AAA (Authentication, Authorization, Accounting) to system zarządzania dostępem do zasobów sieciowych.

Radius i Tacacs to protokoły serwerowe używane do implementacji AAA.

VXLAN (Virtual Extensible LAN) to technologia wirtualizacji sieci, która rozszerza zasięg sieci warstwy 2 poza granice fizycznej sieci, używając enkapsulacji UDP.

NetFlow to protokół sieciowy, który zbiera informacje o ruchu sieciowym przepływającym przez router lub switch, umożliwiając analizę i monitorowanie.

PIM (Protocol Independent Multicast) to protokół routingu multicast, który działa niezależnie od protokołów unicast.

SD-WAN (Software-Defined Wide Area Network) to architektura sieciowa wykorzystująca oprogramowanie do zarządzania i optymalizacji połączeń WAN.

Syslog to standardowy protokół do przesyłania komunikatów dziennika (logów) z różnych urządzeń sieciowych do centralnego serwera.

IGMP (Internet Group Management Protocol) służy do zarządzania członkostwem w grupach multicast na hostach podłączonych do sieci lokalnej.

SPAN port (Switched Port Analyzer) na przełączniku pozwala na kopiowanie ruchu z jednego lub więcej portów do innego portu w celu analizy sieciowej.

CSMA/CA (Carrier Sense Multiple Access with Collision Avoidance) to mechanizm dostępu do medium używany w sieciach bezprzewodowych, który zapobiega kolizjom poprzez wysyłanie sygnału "gotowości" przed transmisją danych.

Usługi sieciowe i diagnostyka

Istnieje wiele kluczowych usług sieciowych, które zapewniają funkcjonowanie Internetu i aplikacji.

Usługi

- DHCP (Dynamic Host Configuration Protocol): Protokół automatycznie przydzielający adresy IP i inne parametry konfiguracyjne urządzeniom w sieci. DORA to proces wymiany komunikatów DHCP: Discover, Offer, Request, Acknowledge. Serwer DHCP nie musi znajdować się w tej samej sieci co hosty, ale musi być do nich osiągalny (np. poprzez konfigurację relay agenta DHCP).

- Three-way handshake: Proces nawiązywania połączenia TCP, składający się z trzech kroków: SYN, SYN-ACK, ACK.

- DNS (Domain Name System): System tłumaczący nazwy domenowe na adresy IP. Używa portu 53 i protokołu UDP (lub TCP).

- NTP (Network Time Protocol): Protokół synchronizujący zegary urządzeń w sieci.

- Serwer proxy: Serwer pośredniczący między klientem a innym serwerem, często używany do filtrowania treści, buforowania lub maskowania adresów IP.

- QoS (Quality of Service): Mechanizmy zapewniające priorytetyzację ruchu sieciowego dla aplikacji wymagających określonej przepustowości lub niskiego opóźnienia.

- Podstawowe usługi chmurowe obejmują: IaaS (Infrastructure as a Service), PaaS (Platform as a Service) i SaaS (Software as a Service).

Serwer DHCP - Jak to działa?

Podsumowanie

Przedstawione zagadnienia stanowią fundament wiedzy dla każdego, kto aspiruje do roli inżyniera sieci. Zrozumienie modeli sieciowych, protokołów routingu, zasad adresacji, mechanizmów bezpieczeństwa oraz kluczowych usług sieciowych jest niezbędne do efektywnego projektowania, wdrażania i zarządzania sieciami komputerowymi.